クレジットカード決済を導入されているすべての事業者(加盟店様)が遵守すべき割賦販売法上の実務的指針クレジットカード・セキュリティガイドラインには、クレジットカードの情報保護・不正対策に必要な内容が盛り込まれています。なかには加盟店様側で新たな対応が必要になる項目もあり、何が求められているか知っておくべきものといえます。今回はGMOペイメントゲートウェイ(以下、GMO-PG)でプロダクトマーケティングを担当する財津 拓郎が直近に公表された改訂版から押さえておくべきポイントについて解説いたします。

クレジットカード・セキュリティガイドラインとは

割賦販売法に定められるセキュリティ基準を具体化した実務的な指針がクレジットカード・セキュリティガイドラインです。クレジットカード・セキュリティガイドラインに掲げられている措置またはそれと同等以上の措置を適切に講じている場合は、割賦販売法で定めるセキュリティ対策の基準を満たしていると認められています。

クレジットカード・セキュリティガイドラインの概要・背景について詳しくはこちらから

クレジットカード・セキュリティガイドラインでは、時流に沿った具体的なセキュリティ対策を提示すべく毎年3月に改訂版が公表されています。今回は、2022年に公表された3.0版と、それを受け具体策が提示された2023年公表の4.0版について詳しくご紹介していきます。

クレジットカード・セキュリティガイドライン【3.0版】

2022年3月に公表された、クレジットカード・セキュリティガイドライン【3.0版】では以下の下線部が改訂された部分です。

(1)クレジットカード情報保護対策

加盟店:クレジットカード情報の「非保持化」に加え、脆弱性対策、ウイルス対策、管理者権限の管理、デバイス管理等の漏えい防止対策の実施

PIN(暗証番号)入力のスキップ機能の廃止(2025年3月までに実施)※加盟店店頭での対面決済の場合

カード会社、決済代行会社、ECモール事業者、コード決済事業者、ECシステム提供会社等:PCI DSS準拠

(2)クレジットカード偽造防止による不正利用対策

クレジットカード・決済端末のIC化

(3)EC取引におけるクレジットカード情報の不正利用対策

加盟店:不正利用リスクに応じたEMV 3-Dセキュア等の本人認証、券面認証(セキュリティコード)、不正検知システム、不正配送先データベースの照合等の不正利用対策の多面的・重層的な実施

決済代行会社:EMV3-Dセキュア等の本人認証、券面認証(セキュリティコード、不正検知システム、不正配送先データベースの照合等の不正利用対策のEC加盟店への提供体制の構築及び導入の推進

カード会社(イシュアー):EMV3-Dセキュアの導入、固定パスワードからワンタイムパスワードへの移行、生体認証等のデバイス認証の導入、不正利用検知システムの精度向上・強化、カード利用時のカード会員へのメールやアプリ等による通知の実施

カード会社(アクワイアラー):EC加盟店への不正利用対策(EMV 3-Dセキュアを含む)の導入に関する指導、情報共有

出典:経済産業省サイト(https://www.meti.go.jp/press/2021/03/20220309003/20220309003.html)

【3.0版】で注目すべきポイントは?

加盟店様が留意すべき点は、加盟店サイドの不正利用対策においてもEMV 3-Dセキュア(3Dセキュア2.0)が明記されるようになったことでしょう。2022年3月の3.0版公表以降は、翌年の4.0版公表に向けた検討が進められていきます。2022年10月に実施された検討会では、EMV 3-Dセキュア(3Dセキュア2.0)導入を義務付ける方針が提言されていました。実際に3.0版から4.0版の内容の変遷を見ていただくと、徐々に具体化されていることがわかります。

クレジットカード・セキュリティガイドライン【4.0版】

それでは、3.0版の内容から1年後の2023年3月に公表された4.0版ではどの部分に変化があったのかみていきましょう。

ポイントは大きく3つありますが、特に加盟店様においては1・2の内容が重要となります。

(1)クレジットカード情報保護対策

EC加盟店による非保持又はPCI DSS準拠に加えて、以下の対策を実施。

・EC加盟店は、新規の加盟店契約の申込前に自らECサイトにセキュリティ対策を実施し、契約申込みの際にアクワイアラー又はPSPに脆弱性対策等のセキュリティ対策の実施状況を記載した申告書を提出する。(試行)

・アクワイアラー及びPSPは、EC加盟店に対して、新規の加盟店契約の申込みに際してEC加盟店自らのセキュリティ対策の実施とその申告を求めるとともに、申告内容をもとにセキュリティ対策の実施状況を確認する。(試行)

(2)不正利用対策

・原則、全てのEC加盟店は、2025年3月末までにEMV3-Dセキュアの導入を求める。

・イシュアーは、EMV 3-Dセキュアの本人認証方法として「静的(固定)パスワード」から「動的(ワンタイム)パスワード」等の認証方法への移行環境を整え、2025年3月末までに自社カード会員が「動的(ワンタイム)パスワード」等の認証方法へ登録・移行するよう取組む。

・アクワイアラー及びPSPは、2025年3月末までに、原則、全てのEC加盟店がEMV 3-Dセキュアの導入を計画的に進められるようサポートを行う。また、「不正顕在化加盟店」※に対して早期にEMV 3-Dセキュアを導入するよう働きかける。

※アクワイアラー各社が把握する不正利用金額が3ヵ月連続で50万円を超えているEC加盟店。

(3)イシュアー・アクワイアラー・PSPによる消費者及び事業者等への周知・啓発

出典:経済産業省サイト(https://www.meti.go.jp/press/2022/03/20230315001/20230315001.html)より

【4.0版】で注目すべきポイントは?

4.0版で目を惹くのはEMV 3-Dセキュア(3Dセキュア2.0)の導入必須化とその期限。3.0版で予告されたEMV 3-Dセキュア(3Dセキュア2.0)は、4.0版ではすべての加盟店様へ導入が求められるようになりました。加盟店様は2025年3月末までにEMV 3-Dセキュア(3Dセキュア2.0)を導入する必要があります。なお、先行しているヨーロッパではすでにEMV 3-Dセキュア(3Dセキュア2.0)が義務化されています。

さらに注目すべきは、新たに情報保護対策に盛り込まれたECサイトのセキュリティ対策項目です。現在も、例えばGMO-PGのPGマルチペイメントサービスへお申込みいただく際には基本的なセキュリティ対策実施についての申告書をご提出いただいていますが、今後はこうした脆弱性対策やペネトレーションテスト結果などの提出がクレジットカード・セキュリティガイドラインによって求められていくこととなる可能性が考えられます。

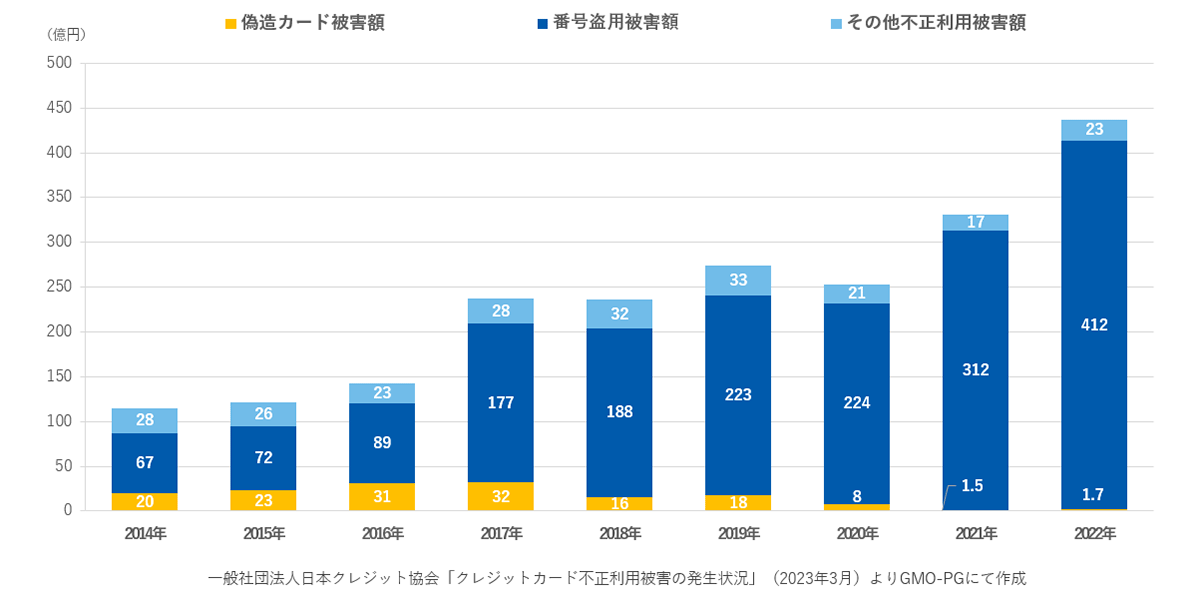

不正利用被害額は約440億円に

2022年3月に一般社団法人日本クレジット協会が発表したクレジットカード不正利用の被害額は総額436.7億円。このうち、94.3%を占めるのが番号盗用被害となっています。

番号盗用は、16桁のクレジットカード番号などの情報を用いて不正な取引が行われること。

典型的な例として、ネットショッピングでカード会員になりすまして不正利用することなどが挙げられ、非対面決済の場面での被害が主です。この番号盗用被害を抑えるための対策として、クレジットカード・セキュリティガイドライン3.0版・4.0版の改訂の際、具体的内容が盛り込まれています。

つまり、クレジットカード・セキュリティガイドラインに準じたセキュリティ対策を講じることは、クレジットカード決済に関わるすべての事業者が求められていると同時に、しっかりとした対策を行うことで、不正利用を抑えることにつながるのです。

2025年3月までに加盟店様がとるべき3つの対策は?

今回のクレジットカード・セキュリティガイドライン【4.0版】で「2025年3月末まで」という期限が提示されています。その期限までに加盟店様が対応すべき内容をまとめました。

①EMV 3-Dセキュア(3Dセキュア2.0)の導入

※すべての加盟店様が必須対象

②不正利用対策における具体的方策の導入

③基本的なセキュリティ対策の実施

例:脆弱性診断・ペネトレーションテストの定期的な実施など

以下に詳しく解説いたします。

①EMV 3-Dセキュア(3Dセキュア2.0)の導入

EMV 3-Dセキュア(3Dセキュア2.0)の導入は、現状では利用されているカートシステムなどによって対応の可否や開発の負荷が変わります。まずは現状のシステムで導入可能かをシステムベンダー様などへご確認いただき、対応できない場合は対応可能なシステムへ切り替えた上での導入となります。また、EMV 3-Dセキュア(3Dセキュア2.0)では、リスクベース認証を行いますが、その際できる限り多くの追加情報(属性情報)を付与することが、認証スルー率向上に役立ちます。そのため、追加情報を与えるための任意パラメータ送信設定なども実施していただくことをおすすめしています。GMO-PGではEMV 3-Dセキュア(3Dセキュア2.0)ご導入時にご案内もしておりますので詳細は営業担当までお問い合わせください。

EMV 3-Dセキュア(3Dセキュア2.0)について詳しくはこちらもご覧ください

②不正利用対策における具体的方策の導入

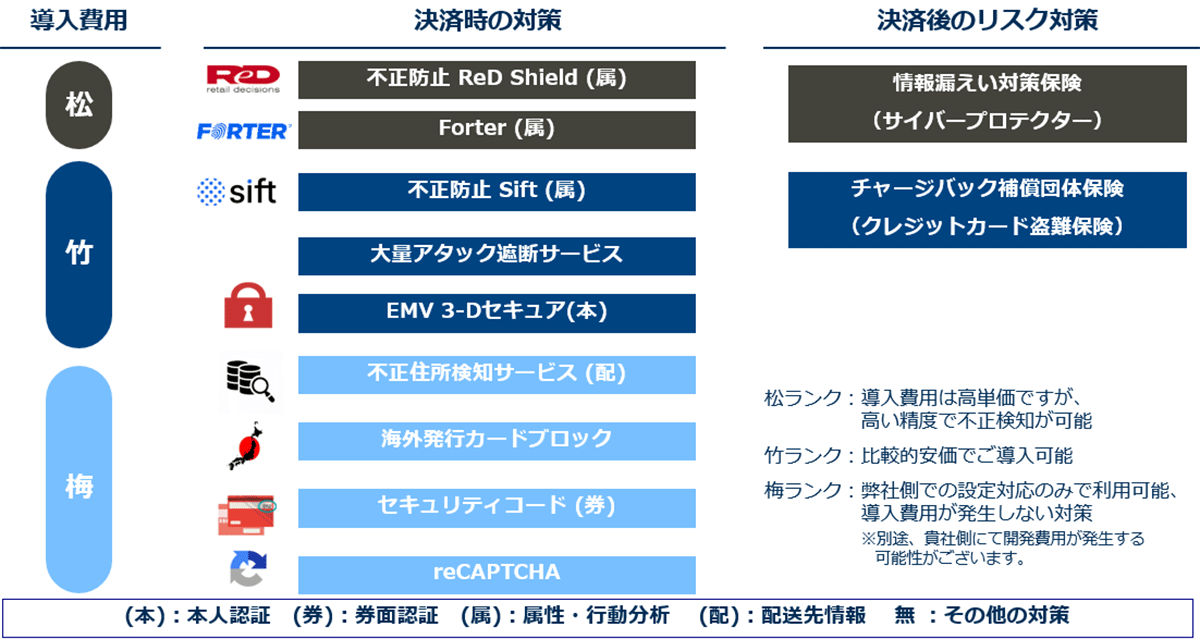

具体的方策に対応するさまざまなソリューションが存在しており、EMV 3-Dセキュア(3Dセキュア2.0)と併用することで加盟店様の売上に貢献いたします。

高リスク商材取扱いの加盟店様は以下より1つ以上、・不正顕在化加盟店様は2つ以上の導入が必須とされています。

・本人認証

・券面認証

・属性・行動分析

・配送先情報

GMO-PGがラインナップするセキュリティソリューションのなかには導入初期費用不要で加盟店様側の開発のみで導入いただけるものもご用意。

売上規模やご利用のシステムとの相性・EMV 3-Dセキュア(3Dセキュア2.0)併用時の連携方法・導入後の運用などについてGMO-PGの担当者がご説明させていただきます。

③基本的なセキュリティ対策の実施

基本的なセキュリティ対策は現在強く求められているものではありませんが、今後の展開を見越して実施できる体制構築を目指しましょう。脆弱性対策やペネトレーションテストは、人間で例えれば定期的な健康診断。1年で変化がない場合もあれば、大きな不調の兆しが見つかる場合もあります。対策をしても攻撃が巧妙化している現状で、変化の激しい外的環境に対し、一度構築した環境のみで耐え続けることが難しくなっています。そのため、内外の環境変化に耐えうるサイトであるかの健康診断が重要になるのです。

GMO-PGでは、GMOインターネットグループでサイバーセキュリティのプロフェッショナルカンパニーである、GMOサイバーセキュリティbyイエラエ社の脆弱性診断やペネトレーションテストをご提供。同社はクレジットカードセキュリティに関する国際的な評議会であるPCI SSCから正式に認定を受けたクレジットカード情報漏えい事故調査機関(PFI)でもあります。また、こうした事前の防止対策に加え、万一の情報漏えいに対する保険であるサイバープロテクターも GMO-PGのセキュリティソリューションの一つとしてご用意しています。

ガイドラインに準じたセキュリティ対策のご相談はGMO-PGへ

クレジットカード・セキュリティガイドラインは年1回に公表される改訂ポイントをよく理解することが重要です。特にEMV 3-Dセキュア(3Dセキュア2.0)導入は2025年3月末までの対応が求められています。

GMO-PGではEMV 3-Dセキュア(3Dセキュア2.0)をはじめ、具体的方策や基本的なセキュリティ対策に対応する豊富なセキュリティソリューションをラインナップ。加盟店様ごとの特性にあわせたご提案で、万全のセキュリティ体制と売上向上をお手伝いいたしますので、お気軽にご相談ください。

GMOペイメントゲートウェイ

イノベーション・パートナーズ本部 イノベーション戦略部

マルチペイメントグループ 課長

財津 拓郎

IT系商社、セキュリティソフトウェア会社にて法人営業担当・パートナー担当を経て、2013年にGMOペイメントゲートウェイ入社。デジタルコンテンツから物販系まで、多くのEC事業者様への決済営業の経験を活かし、現在は新たな決済手段の追加や企画を担当。EC事業者様に対するクレジットカード情報の非保持化やセキュリティの啓蒙活動も推進している。

3DS2.0サービスページ(https://www.gmo-pg.com/service/mulpay/security/3dsecure/)

セキュリティソリューションページ(https://www.gmo-pg.com/service/mulpay/security/)